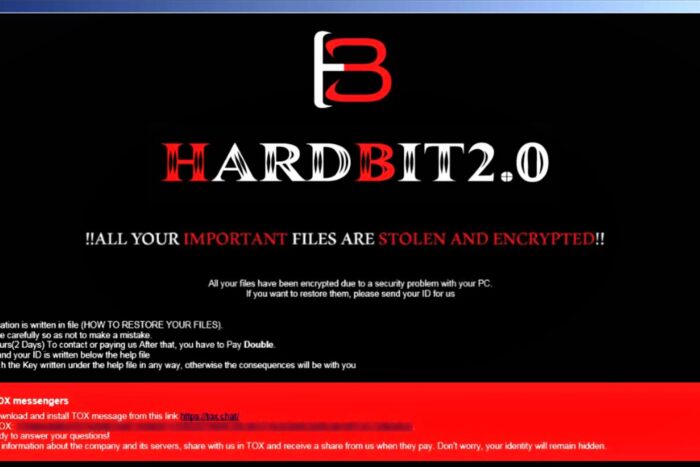

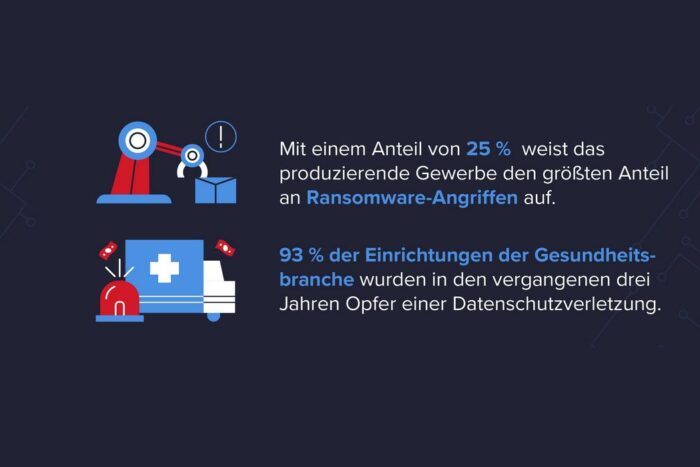

Aktueller IBM X-Force Report 3q15 berichtet über Gefahren aus dem Dark Web / IBM Sicherheitsforscher haben 2015 bisher mehr als 150.000 bedrohliche Aktivitäten aus dem Tor-Netzwerk allein in USA registriert / Lösegelderpressungen mittels Ransomware Stuttgart-Ehningen, ...