DigitalisierungFeatureInformation GatheringInformationssicherheitNewsSecuritySpionageStaatssicherheitTerrorTransformation

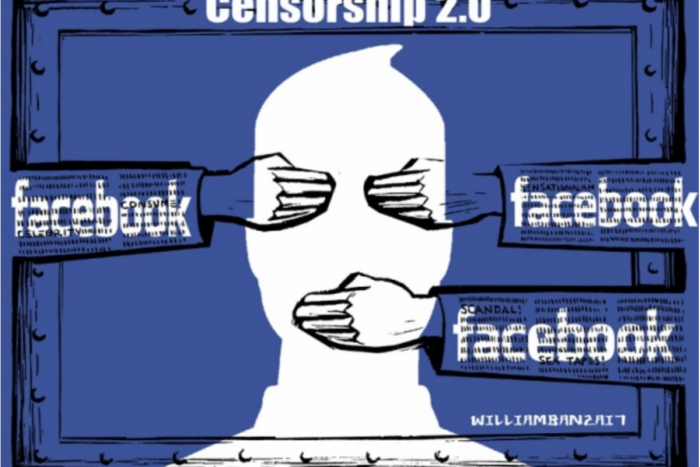

Früher war Ausschluss ein Ereignis. Er hatte einen Ort. Einen Schalter. Einen Schreibtisch. Jemand sagte Nein. Man konnte widersprechen. Man konnte laut werden. Man wusste, wer entschieden hatte. Heute verändert sich dieser Moment. Mit digitalen Systemen verschwindet der ...