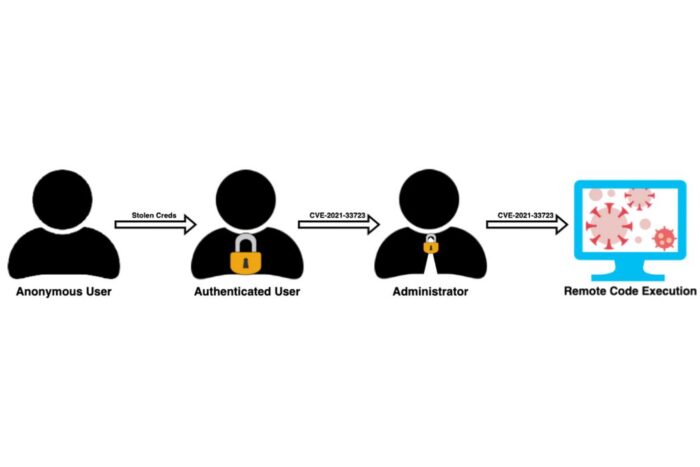

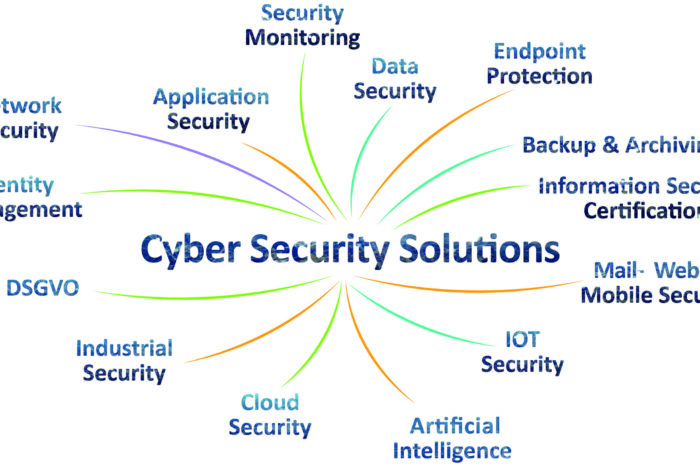

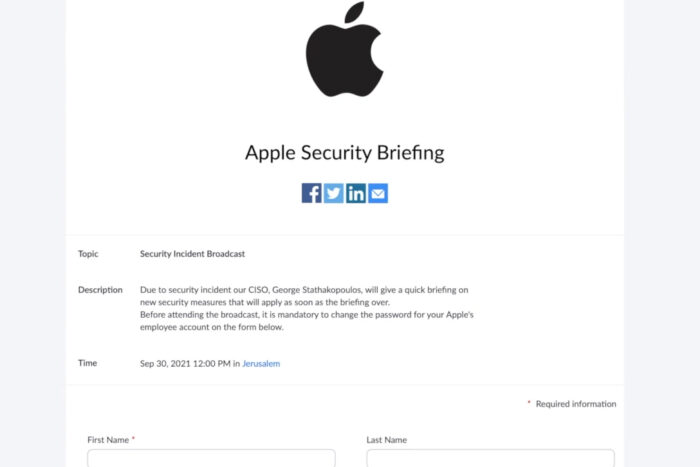

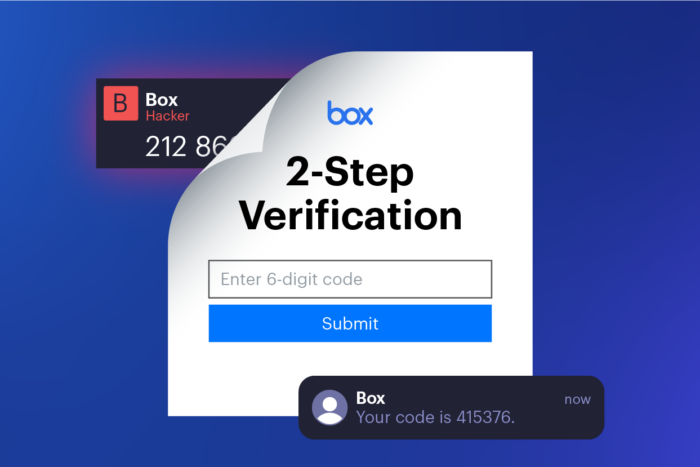

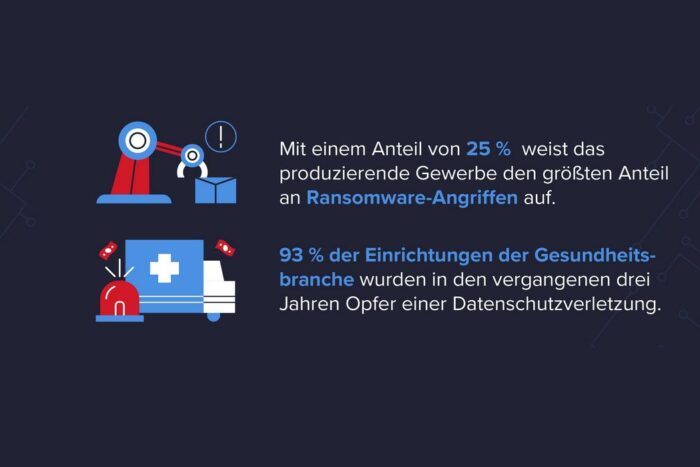

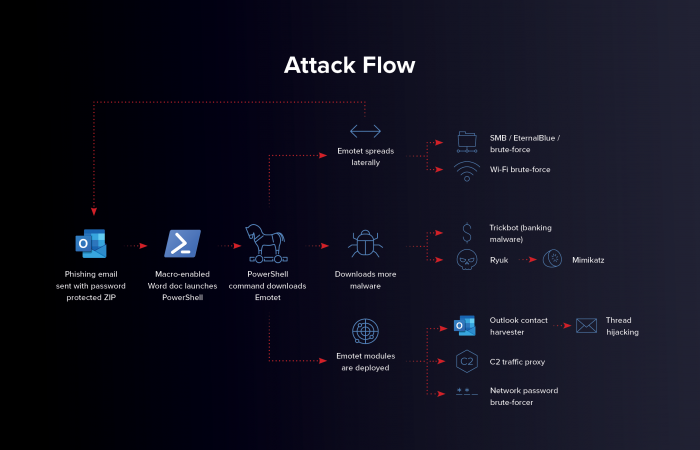

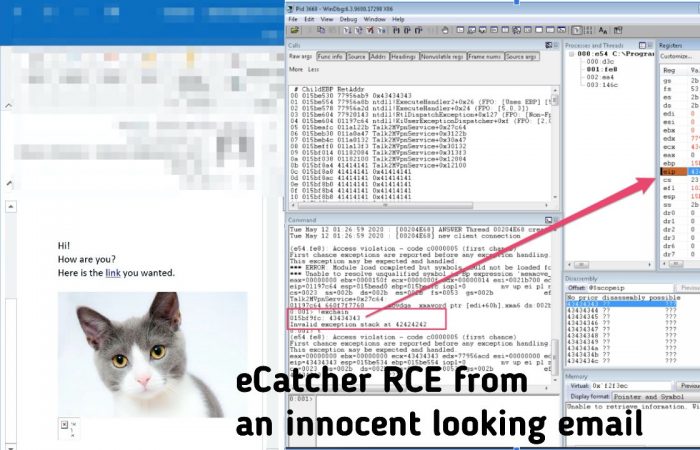

Für fast alle Cyber-Angriffe der jüngsten Vergangenheit gilt: Der Perimeter-Schutz wird erfolgreich umgangen und privilegierte Benutzerkonten werden als Einfallstor genutzt. Ohne entsprechende Sicherungsmaßnahmen sind den Angreifern hier Tür und Tor geöffnet, sagt Sicherheitsexperte CyberArk. Der ...