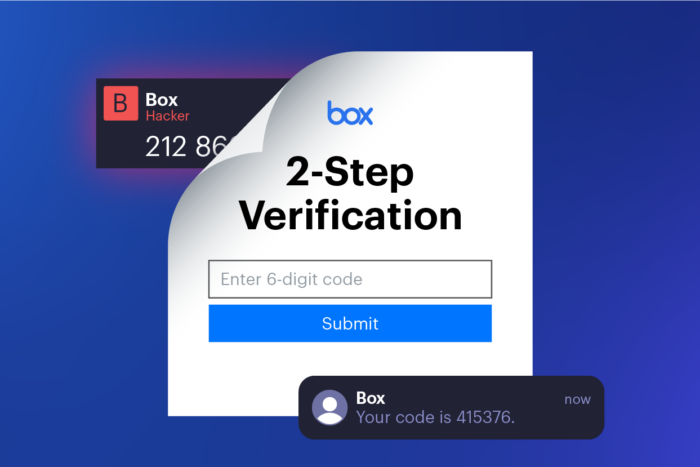

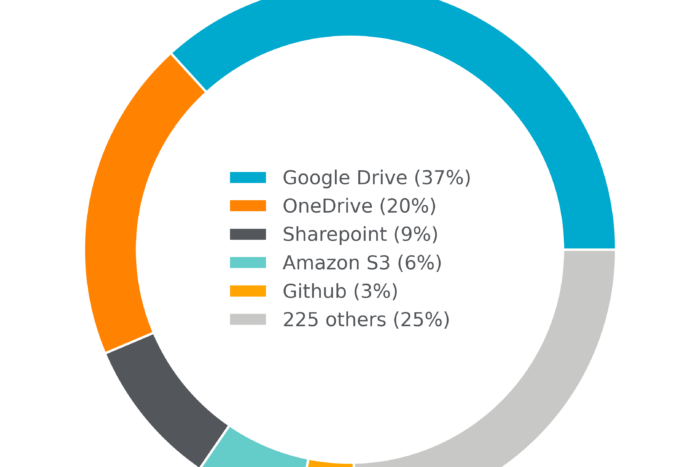

München, 23. Juni 2014 – Akamai hat einen aktuellen Sicherheitshinweis zu den Aktivitäten der Zeus-Crimeware veröffentlicht. Adressaten der aktuellen Attacken sind vor allem Fortune-500-Unternehmen; das Ziel sind Zugangsdaten zu webbasierten Applikationen und zum Online-Banking. In ...