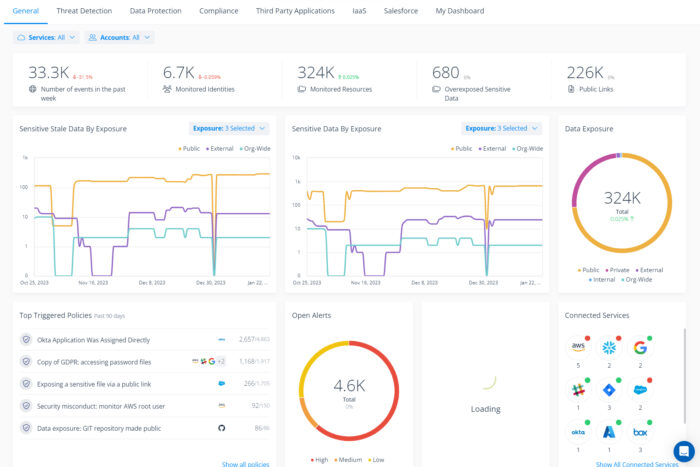

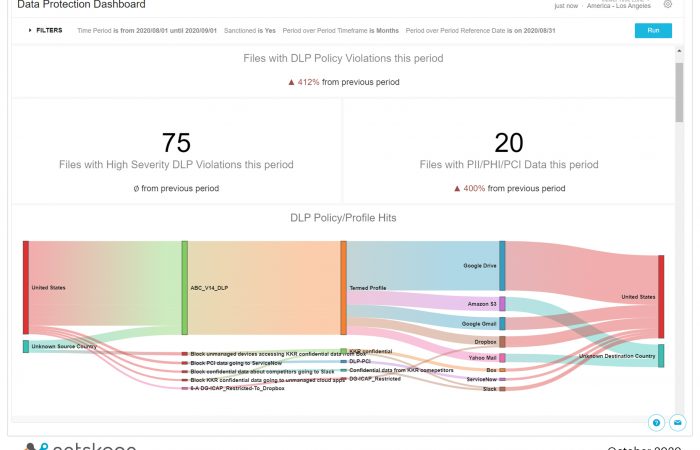

Das europäische Kredit- und Vermögensverwaltungsunternehmen Arrow Global Group PLC nutzt ab sofort die Security Cloud des Sicherheitsspezialisten Netskope, um seine Workplace by Facebook-Implementierung in Übereinstimmung mit seinen strengen gesetzlichen und vertraglichen Datenschutzverpflichtungen zu schützen. Das ...