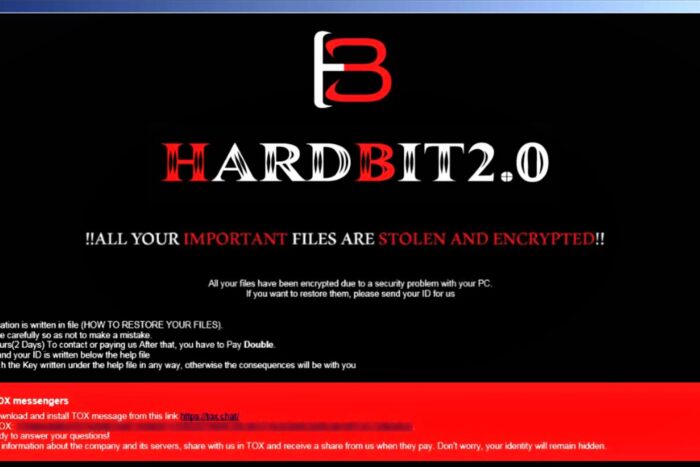

AngriffsartenBusinessDatenschutzEndpoint SecurityInformation GatheringNewsSecuritySicherer IT-BetriebThreat

Forscher von Check Point berichten, dass der ewige König sogar die Top 3 verlässt. Stattdessen erobert ein anderer Banking-Trojaner die Spitze. San Carlos, Kalifornien – 17. April 2020 – Check Point Research, die Threat Intelligence-Abteilung von ...