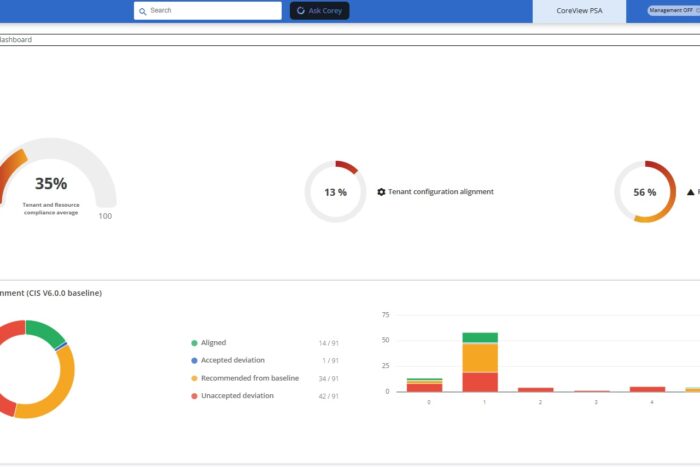

Unterschiedliche Ansprüche an Unix/Linux- und Silo-Directories machen die Verwaltung von Benutzeridentitäten und die Zuweisung einheitlicher Berechtigungen für IT-Teams zu einer Herausforderung. So kostet das Durchsuchen von getrennten Verzeichnissen nicht nur wertvolle Zeit, die fehlende Transparenz ...