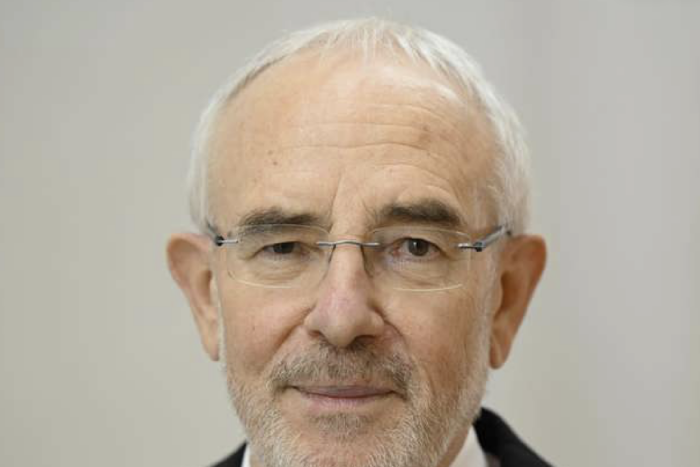

Andy Norton, European Cyber Risk Officer bei Armis Die überarbeitete Richtlinie zur Sicherheit von Netz- und Informationssystemen (NIS2) dient als Basis für Risikomanagement und Meldepflichten für die Cybersicherheit in vielen Bereichen, wie etwa digitale Infrastruktur, Verkehr, Energie und Gesundheit. ...