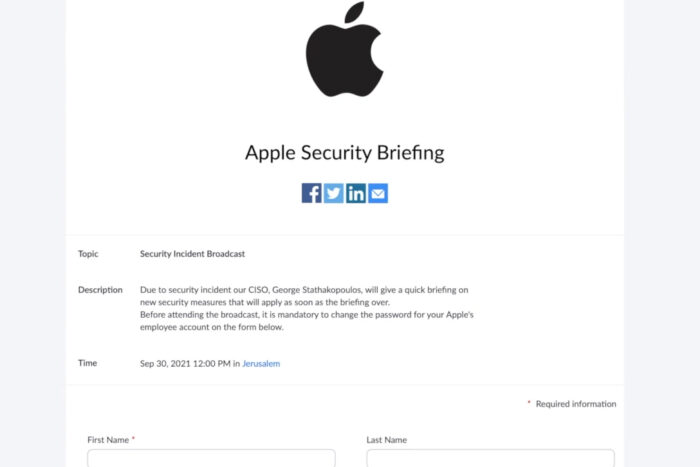

Der jährliche ThreatLabz Phishing-Report enthüllt die Evolution der Phishing-Landschaft und unterstreicht die Notwendigkeit einer Zero Trust-Architektur Voice-Phishing (Vishing) und Deepfake-Phishing-Angriffe sind auf dem Vormarsch und Angreifer nutzen generative KI, um ihre Social Engineering-Taktiken wirkungsvoller zu ...