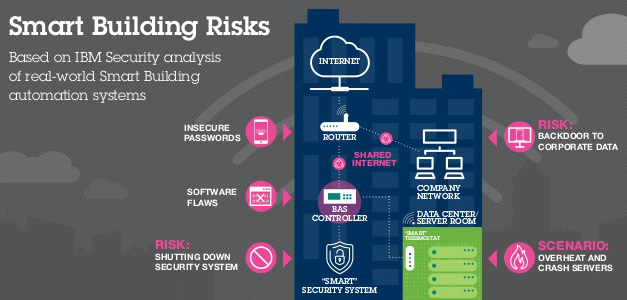

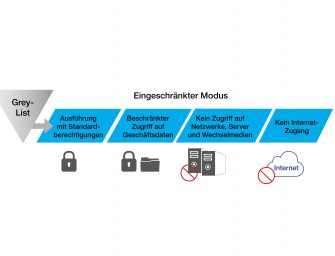

Ransomware stellt eine zunehmende Gefahr für Unternehmen und öffentliche Institutionen dar. Attacken wie WannaCry haben gezeigt, dass herkömmliche Schutzmaßnahmen unzulänglich sind. Zur Erhöhung der Sicherheit müssen vor allem die Benutzerrechteverwaltung und die Applikationskontrolle stärker in ...