Events & WebinareInformationssicherheitNewsOrganisationSecurityThreatUncategorizedWirtschaftsspionage

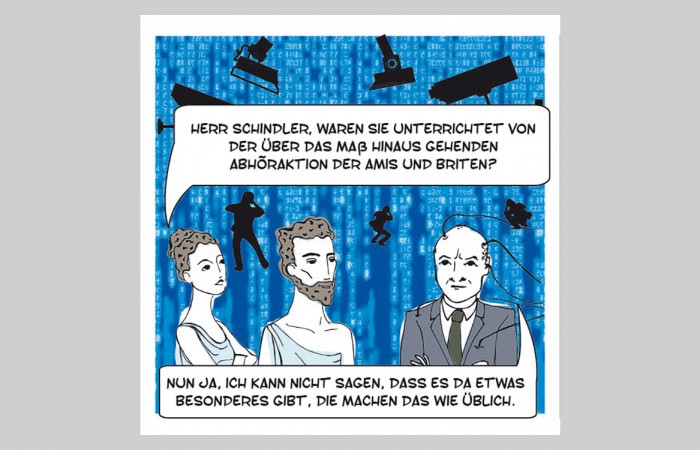

Informationssicherheit war in mittelständischen Unternehmen lange ein Thema, mit dem ausschließlich vermeidbare Kosten verbunden wurden. Informationssicherheit als reiner Kostenfaktor ohne gewinnbringenden Nutzen. Mittlerweile findet hier ein Umdenken statt. Nicht zuletzt durch die anhaltenden Meldungen über Wirtschaftsspionage, ...