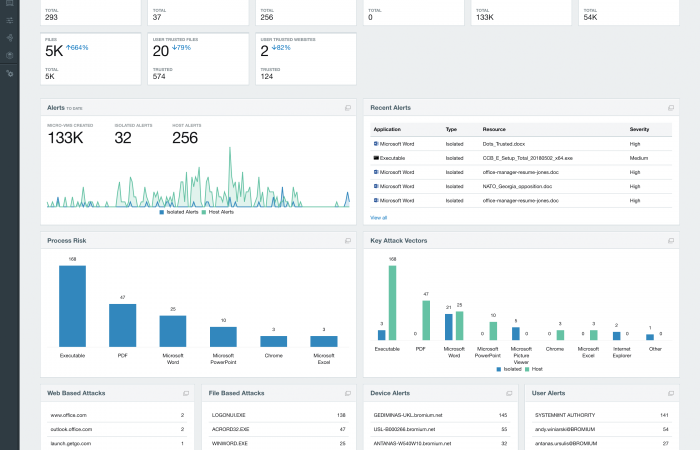

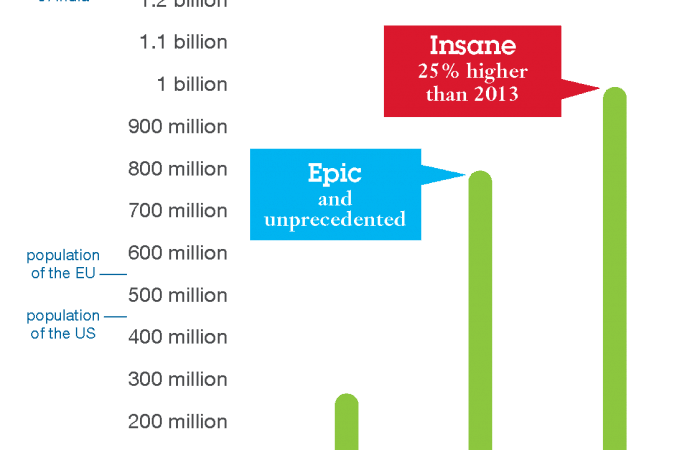

Cyber-Kriminalität wächst dermaßen schnell an, dass Bundesländer ihre Polizei mit Spezialeinheiten ausrüsten, um sie zu bekämpfen. Auch für Unternehmen wird es höchste Zeit, ihre Abwehr zu verbessern. IT-Sicherheitsspezialist Bromium empfiehlt einen revolutionären Ansatz: weg von ...