Nahezu alle heutigen Ransomware-Attacken nutzen das Active Directory ihrer potentiellen Opfer als Brückenkopf im internen Netz, warnen die Sicherheitsspezialisten von Attivo Networks. Zugangsdaten für den initialen Angriff seien leicht zu beschaffen, sei es durch eigene ...

Alle Beiträge von: Redaktion Sectank

Armis, ein globaler Anbieter von Web-basierten Visibility- und Sicherheitslösungen, hat sich für Radwares Cloud Native Protector entschieden, um seine Amazon Web Services (AWS)-Umgebung zu schützen. Das “Born-in-the-Cloud”-Unternehmen nutzt die Lösung von Radware, um seine Cloud-Sicherheit ...

Im Laufe des Jahres 2021 haben Cyberkriminelle ihre Untergrund-Ökosysteme immer besser organisiert, so dass im neuen Jahr mit noch professionelleren Angriffsmustern gerechnet werden muss. Insbesondere Ransomware-Gruppen suchen laut den Sicherheitsexperten von Radware zunehmend Verbündete unter ...

Das Beratungsunternehmen Aite Novarica hat in seinem Bericht “Zero Trust Starts with Identity” fünf Sicherheitslösungen für Microsofts Active Directory (AD) evaluiert und festgestellt, dass Attivo Networks als einziger Hersteller alle der 13 untersuchten, häufigen Schwachstellen ...

Die Sicherheitsexperten von Radware erwarten, dass sich die Bedrohungslage durch Cyberkriminalität im Jahr 2022 noch einmal deutlich verschärfen wird. Als besondere Gefahr sieht das Unternehmen dabei die potentielle Zusammenarbeit von Ransomware-Gruppen mit Akteuren, die auf ...

Schlecht gesicherte APIs stellen global eines der größten Risiken für die Open-Banking-Initiative dar, warnen die Sicherheitsexperten von Radware. Öffentlich zugängliche APIs zwischen den Anwendungen von Banken und Fintechs bilden das Rückgrat des Open Banking, das ...

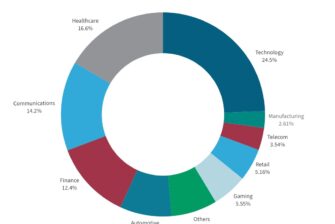

Schon nach drei Quartalen des laufenden Jahres hat Radware bei seinen Kunden mehr DDoS-Angriffe geblockt als im gesamten vergangenen Jahr. Dies berichtet das Unternehmen in seinem aktuellen DDoS and Application Attack Report. Im Vergleich zum ...

Als Teil der Endpoint Detection Net (EDN) Suite hat Attivo Networks mit ThreatStrike eine Möglichkeit vorgestellt, mit der Unternehmen echte Anmeldedaten vor Angreifer-Tools verbergen und sie an ihre Anwendungen binden können. Darüber hinaus kann die ...

ElcomSoft bringt die Version 10 für ElcomSoft Phone Breaker heraus. Die Version hat die Möglichkeit, alle Arten von Daten vom iCloud-Konto des Benutzers herunterzuladen, einschließlich Ende-zu-Ende-verschlüsselter Informationen, ohne Login und Passwort kennen zu müssen. Ein ...

Fehlende Transparenz von Sicherheitsereignissen kann Unternehmensnetze stark beeinträchtigen, sei es durch Datenlecks oder durch erfolgreiche Hacker-Angriffe. In hybriden Umgebungen jedoch empfehlen Sicherheitsexperten daher eine kohärente Sicherheitsrichtlinie über sämtliche Umgebungen hinweg, die auch die ständige Weiterentwicklung ...