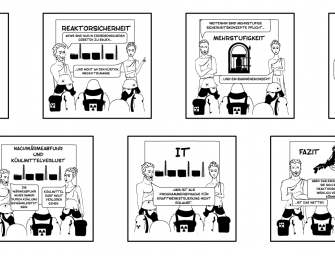

Anlässlich der aktuellen Situation in Fukushima haben Laokoon & Kassandra die Initiative ergriffen vor Ort in Japan eine kleine Schulung in Reaktorsicherheit und Risikomanagement zu geben.

Alle Beiträge von: Alexander Tsolkas

Geboren am 22. Juni 1945 in Berlin; verheiratet. Abitur. Studium von Publizistik, Jura, Volkswirtschaft und Politischen Wissenschaften an der Johannes Gutenberg Universität Mainz, 1971 Examen als Diplomvolkswirt. Minister Brüderle hat heute Morgen um 9:00 Uhr ...

AngriffsartenFachartikelFeatureInformation GatheringInformationssicherheitSecuritySpionageThreatWirtschaftsspionage

Von Dirk Kollberg Senior Threat Researcher, Sophos Labs, Hamburg Über die Jahre hat Sophos einen stetigen Wandel der Bedrohungslage durch digitale Schädlinge gesehen. Die Motivation der Autoren hat sich ebenfalls geändert. Waren es früher oft ...

Mittwoch, 13 Uhr. Ich befinde mich im sichersten Bürogebäude Wiens. Am Fuße dieses Turms befindet sich ein Supersecurity-Checkpoint mit mehreren Bildschirmen, die die 8 Aufzüge überwachen. Ohne Zutrittskontrolle durch diesen Checkpoint kommt niemand durch die ...

Das Österreichische Informationssicherheitshandbuch ist 2010 überarbeitet worden. Es ist ein merklicher Unterschied zur letzten Version des Handbuchs, alleine schon gemessen in Gramm Papier. Bei meinem Kunden nahm ich es Anfang des Jahres in die Hand, ...

Die Verfügbarkeit der Dienste ist das zentrale Thema eines jeden Vertrages über Cloud Computing Services. Diese Leistung des Anbieters sollte in dieser Hinsicht, aber auch in Bezug auf Dienstgüte, und Datensicherheit klar definiert und vertraglich ...

Die Firma Sophos hat ausprobiert, wie es um die Vorsicht bei Facebook Benutzern im Umgang mit persönlichen Daten so steht. Es wurde ein Facebook Profil mit dem Namen „Freddi Stau“ (ein Anagramm von ID Fraudster) ...

Das Ausspähen von sensiblen Firmendaten ist für ein Unternehmen meist ein Horrorszenario, je nach dem wofür der „Datendieb“ die Daten verwendet. Stellt ein Unternehmen das Ausspähen von Daten über einen längeren Zeitraum fest, so hat ...

Ich bin unschuldig. Heute erhielt ich einen Auftrag von meinem Auftraggeber aus den technischen Richtlinien Tr-99-2 und -4 etwas für De-Mail heraus zu suchen. Ich ging auf die BSI Webseite und suchte nach… …und schon ...

Application & Host SecurityInformation GatheringNewsOrganisationPhysische SicherheitSecurityThreatUncategorized

Egal, was man heutzutage haben will, man erspart sich jede Menge Stress, Zeit und oft auch Geld, wenn man es im Internet bestellt. Das funktioniert auch immer besser bei der Partnerwahl. Egal, ob für One-Night-Stands, ...