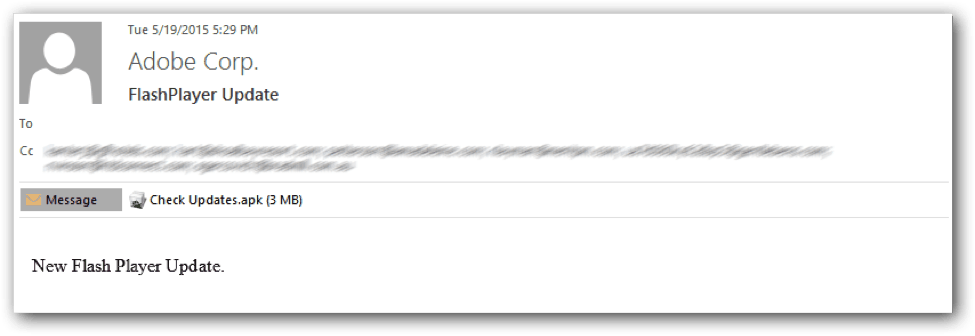

In den letzten Tagen ist eine neue Serie von Spam-E-Mails im Posteingang vieler Android-Anwender gelandet, die heimtückische .apk-Dateien beinhalten. Davon betroffen sind tausende von Android-Nutzern. Bitdefender hat bereits mehr als 15.000 Spam-E-Mails entdeckt, einschließlich gezippter Dateien, die von ukrainischen Servern stammen.

Die Schadsoftware gibt sich als ein Adobe Flash Player-Update aus und wird als harmloser Video Player heruntergeladen und installiert. Sobald Nutzer versuchen das Programm auszuführen, wird eine gefälschte Fehlermeldung angezeigt.

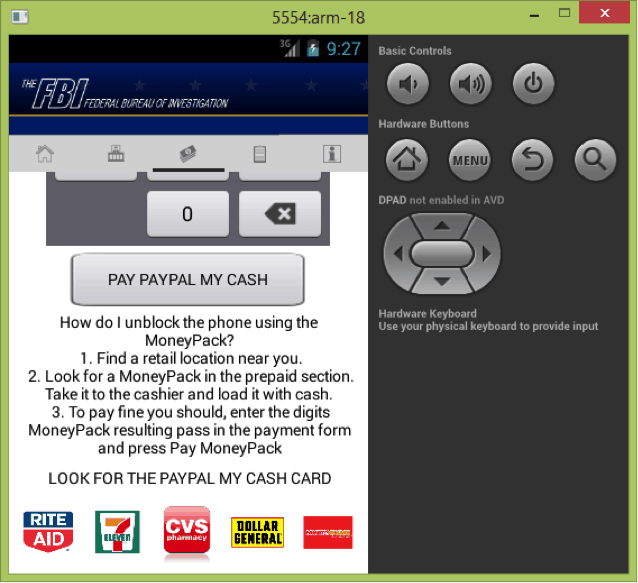

Nachdem Sie den OK-Button angeklickt haben, erscheint eine angebliche Warnung des FBI, die nicht vom Bildschirm verschwindet. Diese teilt den Anwendern mit, dass sie pornografische Webseiten besucht und daher gegen das Gesetz verstoßen hätten. Um diese Meldung zu untermauern, haben die Hacker Screenshots des angeblichen Browserverlaufs hinzugefügt.

Die Warnung erzeugt noch mehr Angst, indem sie die Betroffenen und ihren Standort zu kennen scheint.

Um den Entschlüsselungscode für die Zurückstellung des Zugangs zum Gerät zu erhalten, fordern Hacker ein Lösegeld von 500 US-Dollar. Versuchen Anwender ihre Geräte „selbstständig aufzuschließen“, verdreifacht sich die Summe auf bis zu 1.500 US-Dollar. Um die Gebühr zu zahlen, sollen Nutzer Money Pak oder PayPal My Cash verwenden.

Bei dieser Bedrohung handelt es sich um eine Variante von Android.Trojan.SLocker.DZ. Dies ist eine der vorherrschenden Android-Erpresser-Software, für die deren Autoren regelmäßig neue Varianten entwerfen. Die interne Telemetrie von Bitdefender zeigt mehrere Versionen dieser Schadsoftware-Familie auf, die mit Spam-E-Mails aus unterschiedlichen .edu, .com, .org und .net Domänenserver gebündelt werden.

Leider können Nutzer nicht sehr viel tun, wenn sie sich mit der Erpresser-Software infiziert haben, auch wenn sie nicht alle Dateien auf dem infizierten Endgerät verschlüsselt. Der Button des Startbildschirms und die „Back-Funktionen“ funktionieren nicht mehr. Es ist auch nicht hilfreich, das Gerät aus- und einzuschalten, denn die Schadsoftware läuft während des Bootvorgangs des Betriebssystems.

Haben Android-Anwender eine Android Data Bridge (ADB) auf dem infizierten Gerät, ist es möglich, die Schadsoftware zu deinstallieren. Auch wenn das mobile Gerät dies unterstützt, sollte das Endgerät im Safe Boot gestartet werden. Das bietet die Möglichkeit einer minimalen Android-Konfiguration und verhindert die Ausführung der Schadsoftware. Dies kann Anwendern genug Zeit verschaffen, um die Schadsoftware manuell zu deinstallieren.

Um solche Gefahren auszuschließen, empfiehlt es sich, vorbeugende Maßnahmen zu ergreifen. Daher sollten Anwender folgende Tipps befolgen:

- Installieren Sie nie Anwendungen aus nicht vertrauenswürdigen Quellen. Android blockiert die Installation von Apps außerhalb des Play Stores automatisch. Dennoch müssen Anwender in manchen Fällen dazu ihre Einstellungen ändern, beispielsweise wenn sie Apps von anderen Android-Shops nutzen. Wenn möglich, verwenden Sie nur die Standardeinstellungen.

- Sichern Sie Ihre Daten regelmäßig in einer Cloud oder auf einer externen Festplatte.

- Benutzen Sie eine Anti-Schadsoftware-Lösung für Ihr Android-Gerät, aktualisieren Sie diese regelmäßig und führen Sie ebenfalls regelmäßig ein aktives „Scannen“ durch.

- Folgen Sie bewährten Internet-Gewohnheiten, vermeiden Sie bedenkliche Webseiten oder Links und öffnen Sie keine Anhänge von E-Mails aus unsicheren Quellen.

- Benutzen Sie einen Filter, um die Anzahl an Spam-E-Mails zu minimieren, die Ihren Posteingang erreichen.

Dieser Beitrag beruht auf den technischen Informationen, die von Bitdefender Senior Antispam Researcher Adrian Miron und den Malware Analysten Alin Barbatei und Vlad Ilie bereitgestellt wurden.